¡Escoge la red social que quieras HACKEAR!

|

¡Como hackear una red social!

¡Como hackear una red social!

Tenemos una buena noticia, no necesitaras de mucha experiencia técnica para lograr vulnerar una red social, sera mas sencillo de lo que te imaginas. Tan solo sigue estos pasos.

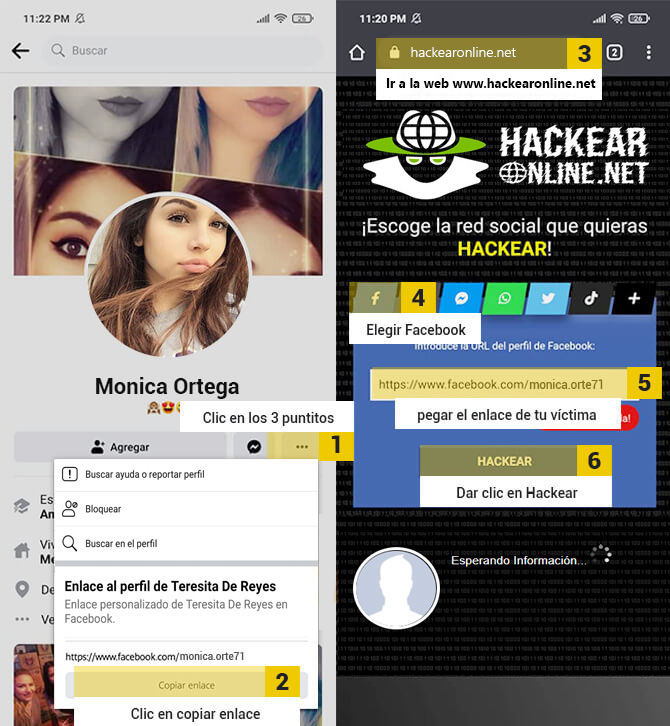

Explicación para Hackear Facebook desde un celular

- Clic en los tres puntitos en la app de Facebook

- Copiar enlace de tu victima

- Ir al apartado de hackear Cualquier Red Social

- Elegir la red social Facebook

- Pegar el enlace de tu victima en el recuadro

- Finalmente, darle en Hackear.

¿Quieres aprender a hackear todas las redes sociales? Entonces estas en el lugar correcto porque nosotros te enseñaremos a:

- Hackear Facebook.

- Hackear Instagram.

- Hackear Tiktok.

- Hackear Messenger.

- Hackear WhatsApp.

- Hackear Gmail.

- Hackear YouTube.

- Hackear Kwai.

- Hackear Telegram.

- Hackear Skype.

- Hackear Snapchat.

- Hackear Twitter.

- Hackear Hotmail y Outlook.

- Hackear OnlyFans.

- Hackear Tinder.

- Hackear Pinterest.

- Hackear un Correo.

- Hackear Linkedin.

- Rastrear un celular.

- Hackear Wifi.

- Recuperar mensajes borrados de WhatsApp.

- Instalar el mismo WhatsApp en dos celulares.

- Ir al blog de la página

Las redes sociales son plataformas increíblemente populares en estos días, ya que a través de ellas podemos comunicarnos con personas a nivel mundial.

Hackear la contraseña de una cuenta a través de un software especializado es tan fácil sólo necesitas la llave adecuada. Y aquí te enseñaremos algunos de los métodos para conseguirlo.

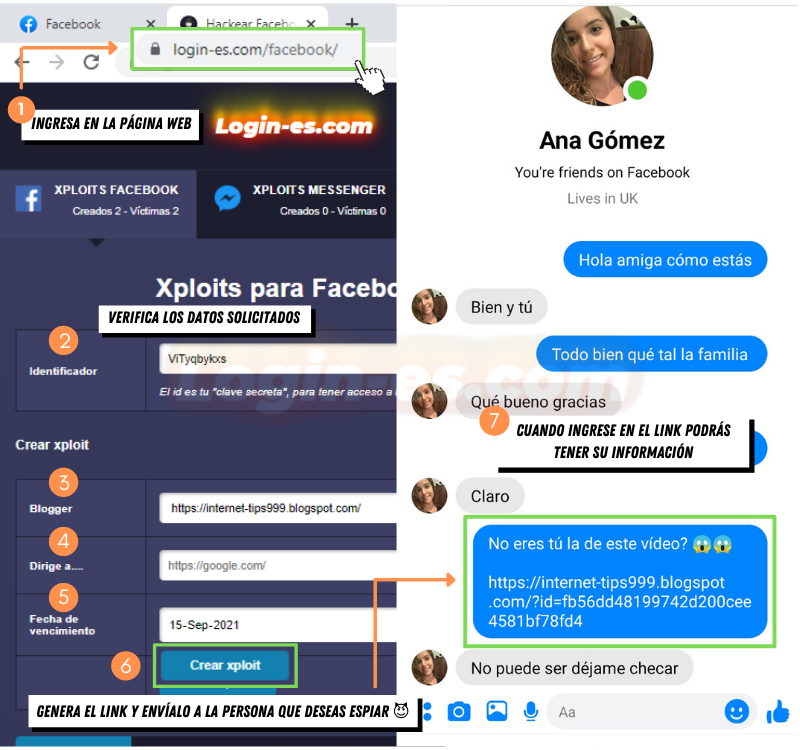

Hackear redes sociales a través de Xploit – método Phishing

¿Sabías que creando y diseñando una página clon de la red social de tu preferencia puedes conseguir los datos de acceso de quien quieras?

Hackear con Xploit

Te resumimos los pasos de la imagen anterior:

1️⃣ Ingresar a la página web https://login-es.com/. Y elige la red social que deseas Hackear

2️⃣ Guarda tu identificador ya que ahí es donde podras ver tus victimas.

3️⃣ Elegir un blogger de los que hay, duran muy poco, por eso muchos obtan de obtener un blogger premium.

4️⃣ Este apartado es para que tu victima al introducir sus datos vea una película, una canción o lo que tu quieras poner.

5️⃣ En la fecha de vencimiento es hasta que día dejara de funcionar el xploits que creaste

6️⃣ Finalmente crea tu blogger, te recomendamos que primero lo pruebes antes de mandarlo

7️⃣ Envía a tu victima mediante Facebook, Whatsapp, Email con algo llamativo para que pueda abrirlo e introduzca sus datos.

¡Genial! Una vez que haya caído en tu trampa y proporcionado los datos solicitados, entonces, dirígete nuevamente a la web y veras ahi los datos que ha introducido.

El método Phishing es totalmente cierto, a través del cual los hackers enviar a sus víctimas, invitándolas a ingresar a un link falsificado que la redirecciona a una página principal de su red social, totalmente igual a la original, para que ingresen sus datos de inicio de sesión.

Aplicaciones espías para hackear una red social

Hoy en día, cualquiera puede hackear una red social, porque a pesar de que estas plataformas disponen de barreras de seguridad altas, siempre es posible encontrarles una falla, a través de la cual se abren ventanas para poder vulnerarlas y así hackearlas.

Y esto es algo de lo cual las aplicaciones espías, mejor conocidas como Keyloggers se aprovechan, ya que a través de su correcta instalación permiten al hackeador acceder a toda la información que se registre en la pantalla o teclado del dispositivo donde se ubica, como lo son, por ejemplo, las claves de acceso a las distintas redes sociales de una víctima, alcanzando así a hackearla.

Con la ayuda de un Keylogger podrás acceder realmente a cualquier red social, algunos de los más populares y fáciles de utilizar son:

Hackear con Keyloggers

Con keylogger.me obtendras funciones de espionaje más potentes y avanzadas del mercado, ya que con su función de registrador de teclas te permite supervisar de forma remota todas las pulsaciones realizadas en el teléfono y computadora del destino.

Pudiendo capturar así todos los datos de ingreso de las distintas redes sociales con las que tu victima interactúa.

Este es uno de los métodos más fiables para saber qué escribe la persona en cuestión en su teléfono y así es como funciona:

Otros métodos para hackear redes sociales

¿Quieres atrapar a tu pareja infiel? ¿O quieres controlar la actividad en línea de tu hijo? La buena noticia es que hay varias técnicas que puedes utilizar para conseguirlo. He aquí algunas de ellas.

Cómo hackear redes sociales utilizando la función de olvido de contraseña

Este es uno de los métodos más olvidados pero eficientes para hackear una cuenta de cualquier red social si tienes acceso físico al teléfono y al correo electrónico del objetivo, tan solo debes seguir los siguientes pasos:

- Ingresa a la aplicación de la red social que deseas hackear y haz clic en Datos de acceso olvidados para restablecer la contraseña.

- Se enviará un código secreto al teléfono de tu víctima, por eso debes tenerlo contigo en todo momento, copiar el código y eliminar el mensaje para no dejar rastros.

- Introduce el código en la aplicación para acceder a la cuenta y listo, ya podrás comenzar a espiar todo el contenido que en esa red social almacena.

Cómo descubrir la contraseña de una red social mediante páginas web.

Actualmente no es necesario tener conocimientos técnicos en informática para lograr hackear una red social, debido a que existen software especializados en hackeo de redes sociales que hacen todo el trabajo por ti. Siendo este el caso para las distintas páginas web dedicadas a vulnerar la cuenta del usuario que desees.

Ya que este es uno de los métodos online más fáciles para lograr hackear tan solo debes:

- Buscar en tu navegador web contraseñas guardadas en google

- Iniciar sesión con la cuenta de gmail donde guardaron esas contraseñas

- Busca Si en Facebook, Instagram, TikTok o otro medio tiene la contraseña guardada

- Una vez ubicados y analizados los datos solicitados, tan solo tendrás que copiarlos e ingresar a la red social de tu victima.

Muchos usuarios consideran que las redes sociales son seguras, y piensan que sus cuentas e información personal se encuentran siempre protegidas, por lo cual cada día introducen mucha información confidencial para acceder a sus cuentas.

Si por el contrario no cuentas con una buena razón para realizar estos actos, lo mejor es dejar de lado la idea, o asegurarte de que tus acciones cumplen con las condiciones de uso y los términos de los servicios.

Reacciona:

Me Gusta Me Encanta Me Divierte Me Enoja Me Entristece Me Sorprende